Un tempo gli attacchi informatici erano quasi un mito, appannaggio degli appassionati e della cinematografia. Oggi, purtroppo, le cose sono cambiate. Malware come wannacry e notpetya ci hanno brutalmente insegnato l'importanza di difendere i nostri dati e i dispositivi che utilizziamo quotidinamanete. Ecco perché Samsung ha deciso di porre al centro del suo WOW Business Summit 2017 la cybersecurity.

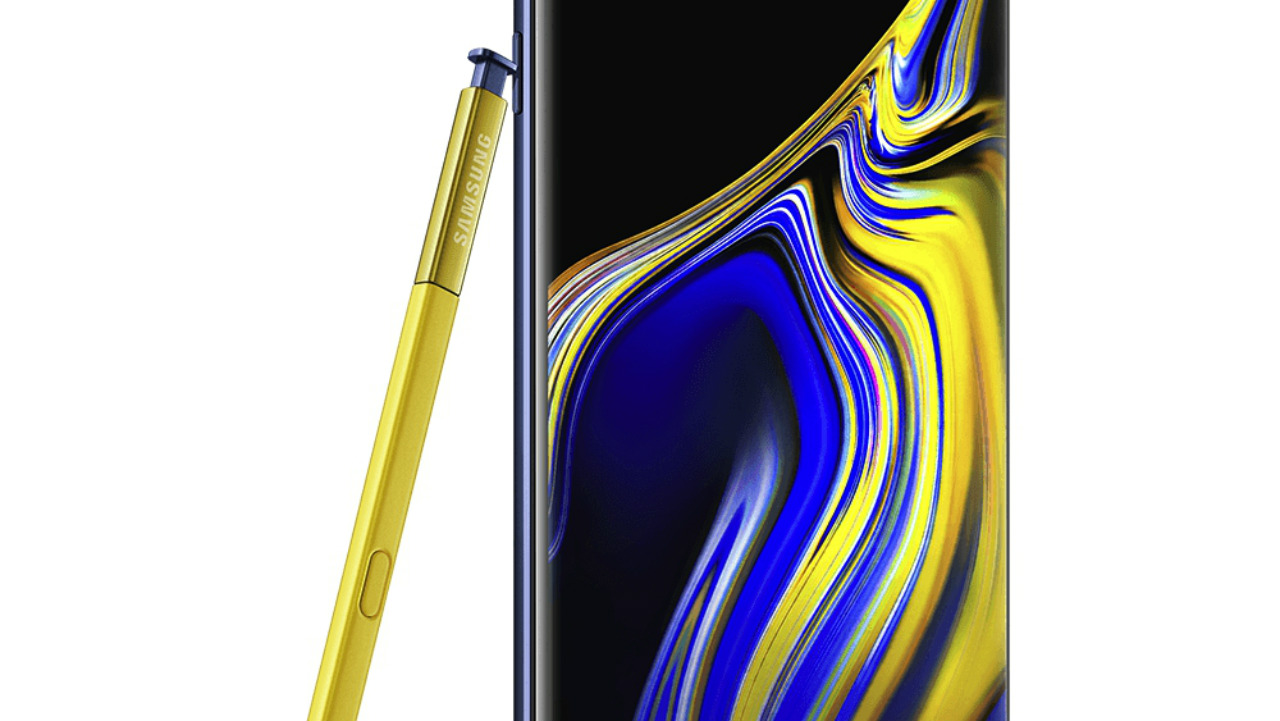

La sicurezza informatica è ormai la seconda emergenza in Europa, un'emergenza che segue a ruota il dramma del cambiamento climitico e che nel solo 2016 ha coinvolto il 47% delle piccole e medie aziende d'Italia. A rendere tutto più difficile ci sono poi i grandi mutamenti del mercato del lavoro odierno. Pensate alla filosofia del BYOD o Bring Your Own Device o alla diffusione del mobile. Questi due elementi da soli hanno trasformato il modo di lavorare e sostituito quelli che prima erano strumenti esclusivamente aziendale con device che usiamo ovunque, tutti i giorni, sia per il business che per l'intrattanimento.

Il Business Summit di Samsung ha così visto susseguirsi relatori provenienti da ambienti diversi che hanno voluto evidenziare la volontà di creare una collaborazione sempre più stretta tra i soggetti che da un lato devono muoversi in un mercato sempre più competitivo e strategico e, dall'altro, sono chiamati ad essere sempre pronti ad affrontare i pericoli legati alla trasformazione digitale.

“L’evoluzione digitale è oggi un grande traguardo, ma la digital transformation senza la sicurezza è nulla, in quanto espone il proprio business al rischio di attacchi esterni. E non ci sarà una crescita del digitale se non ci saranno le premesse per sentirsi sicuri nell’affrontare il cambiamento imposto dalle nuove tecnologie – ha affermato Carlo Barlocco, Presidente di Samsung Electronics Italia. – Il nostro Paese ha ancora molte opportunità da cogliere nel digitale per indirizzare la crescita economica e favorire il benessere dei cittadini, ma in questo ambito è fondamentale riuscire a fare fronte comune tra la politica, la società civile e il mondo aziendale. E Samsung, da sempre attenta ai temi della sicurezza con particolare attenzione alla sfera della mobilità, dell’IoT, dei pagamenti digitali e dello smart working, cerca di ricoprire il ruolo di facilitatore che accompagna le aziende in questo viaggio, per aumentarne la produttività”.

Tante naturalmente le indicazioni emerse durante i due panel che hanno tenuto banco al Samsung WOW Business Summit 2017 ma anche un comodo vademecum realizzato dal colosso coreano che vi aiuterà a tenere al sicuro il vostro smartphone.

- Mantenere il dispositivo mobile sempre aggiornato

Bisogna ricordarsi sempre di aggiornare il sistema operativo e gli altri software che si utilizzano: gli aggiornamenti spesso includono patch contro vulnerabilità e minacce alla sicurezza che potrebbero essere utilizzate e sfruttate contro l’utente. - Attivare l'antivirus

Prevenire è meglio che curare. Utilizzate quindi una soluzione di sicurezza, ossia un antivirus, che protegga i dati ai quali si tiene di più. - Impostare una tipologia di blocco dello schermo

Questo semplice gesto rappresenta la prima linea di difesa contro l'accesso ai nostri dati personali in caso di tentativo da parte di terzi di accedere al dispositivo, ad esempio in caso di smarrimento o furto. L’impostazione base prevede l’impostazione di una password alfanumerica o di un PIN, ma sui top di gamma di Samsung potete trovare anche il lettore d'impronte e il riconoscimento dell'iride. - Attivare il PIN di blocco della SIM

Molto spesso ci si preoccupa di proteggere il proprio smartphone ma ci si dimentica di impostare un blocco a livello di scheda SIM. Ricordatevi quindi di attivarlo. - Installare la applicazioni solo dagli Store ufficiali

Gli store ufficiali quali Google Play Store, Apple App Store e Samsung Galaxy Apps sono la scelta più sicura ed offrono maggior protezione rispetto ad applicazioni provenienti da sorgenti non ufficiali. Inoltre, è buona norma impostare il proprio dispositivo affinché, nel menu Impostazioni, l'installazione da sorgenti sconosciute sia disabilitata. - Verificare le autorizzazioni concesse alle applicazioni

Quando si installa o si utilizza una nuova applicazione, bisogna prestare attenzione alle informazioni alle quali l’applicazione vuole accedere. Controllate quindi con cura le autorizzazioni che vengono richieste prima di dare il consenso. - Prestare attenzione quando si forniscono informazioni personali

Il phishing è un tipo di truffa attraverso la quale un malintenzionato cerca di ingannare la vittima convincendola a fornire informazioni personali, codici di accesso, dati della carta di credito o del conto corrente, fingendosi un ente affidabile in una comunicazione digitale. Normalmente il phishing ha l’aspetto di una email che invita l’utente a cliccare un link e ad inserire i propri dati. Mi raccomando, non fatelo! Cancellate tutte le email sospette che ricevete. - Abilitare la cifratura dei dati

I terminali più recenti abilitano la crittografia dei dati di default; inoltre consentono di proteggere ulteriormente i propri dati in caso di furto o smarrimento attraverso una password che viene richiesta solo all’accensione. Bisogna ricordare che la crittografia dei dati sulla scheda SD non è di default e va impostata dall’utente per proteggere anche i dati sulla scheda esterna. - Abilitare il controllo remoto del proprio dispositivo in caso di smarrimento o furto

Avere la possibilità di geolocalizzare oppure bloccare il proprio telefono a distanza è importante per proteggere i dati personali in caso di smarrimento o furto. Samsung, ad esempio, mette a disposizione il servizio integrato "Find my Mobile" che permette una gestione puntuale del proprio dispositivo anche quando si trova lontano da noi. - Ripristinare il dispositivo prima di rivenderlo

Se si ha l’intenzione di acquistare un nuovo dispositivo mobile e rivendere l'attuale come usato, bisogna assicurarsi di ripristinarlo alle condizioni di fabbrica. Il consiglio è quello di verificare che la cifratura sia attiva prima di eseguire la cancellazione dei dati, cosi che non rimangano informazioni e contenuti personali al suo interno.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techprincess

🚪 La pericolosa backdoor di Linux, disastro sventato da un solo ricercatore

🎶Streaming Farms: il lato oscuro della musica, tra ascolti falsi e stream pompati

✈️Abbiamo provato DJI Avata 2: sempre più divertente!

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!