Gli hacker stanno prendendo di mira la crisi dei rifugiati in Ucraina e tentano di boicottare le raccolte fondi. Diversi cyberattacchi hanno infatti colpito le principali organizzazioni che stanno tentando di aiutare i rifugiati a fuggire dall’Ucraina.

Secondo le fonti, alcuni di questi hacker potrebbero essere collegati alla Bielorussia. Sembra anche che gli attaccanti abbiano accesso all’account di posta elettronica di almeno un ufficiale militare ucraino, secondo i ricercatori americani di cybersecurity.

Gli hacker e i rifugiati in Ucraina: cyberattacchi alle organizzazioni

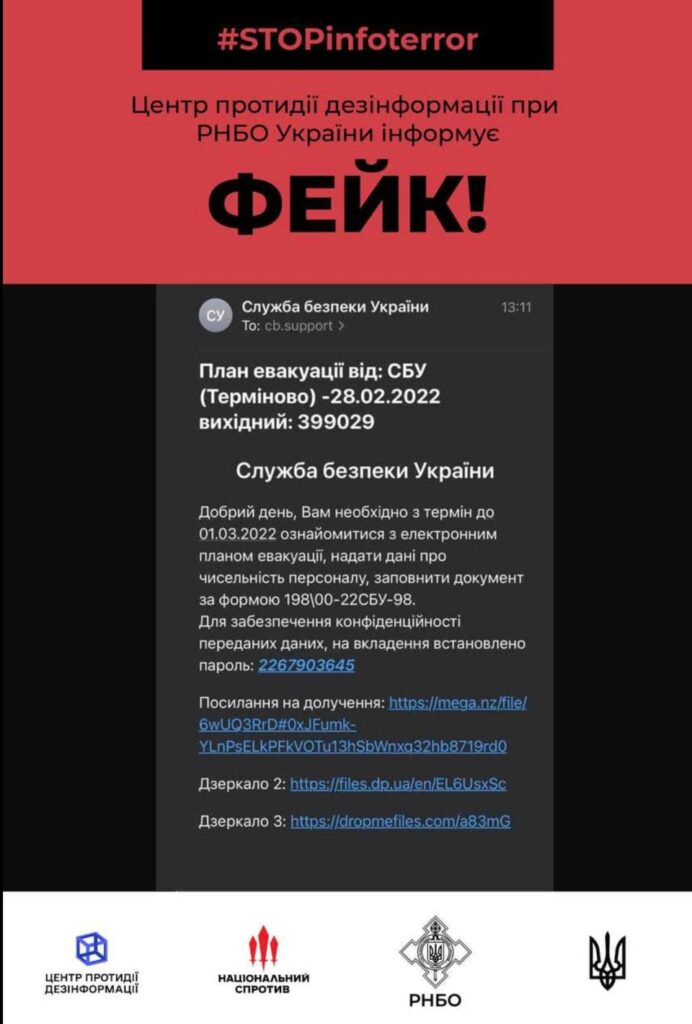

All’inizio di questa settimana, numerosi attacchi di phishing hanno colpito vari obiettivi in tutta l’Ucraina. Gli hacker fingevano di offrire informazioni sui piani di evacuazione dal Paese. Il governo ucraino ha poi avvisato i suoi cittadini, dichiarando che si trattava di un falso. Inoltre ha riferito che i documenti presenti all’interno delle e-mail erano malware.

Forbes ha ottenuto lo screenshot (che potete vedere qui sopra) di una delle e-mail di phishing, inviata a un account Gmail. Google ha poi dichiarato che “messaggi simili vengono utilizzati per rubare le informazioni personali delle persone”. I messaggi parlavano dei piani di evacuazione, secondo l’SBU, e contenevano una lettera in allegato (malware).

I ricercatori della società di sicurezza internet ESET, con sede in Slovacchia, hanno detto a Forbes che si trattava di un malware basato sul software Remote Utilities di Microsoft per Windows. Questo malware, secondo quanto rivelato, permette l’accesso esterno ai computer. “Il campione è fresco ma il malware in sé non è così sofisticato”, ha detto un portavoce di ESET.

Mercoledì, i ricercatori della società di cybersicurezza statunitense Proofpoint hanno confermato diversi attacchi di phishing “a tema evacuazione”. Questi attacchi hanno preso di mira un ente governativo europeo senza nome. I ricercatori di sicurezza di Proofpoint hanno esaminato le e-mail inviate da un indirizzo che termina con @ukr[.]net, un “possibile account e-mail compromesso di un membro del servizio armato ucraino”.

Gli attacchi continuano

Le email, hanno preso di mira “il personale del governo europeo coinvolto nella gestione della logistica dei rifugiati in fuga dall’Ucraina. Qui l’email ha utilizzato l’oggetto IN CONFORMITÀ CON LA DECISIONE DELLA RIUNIONE DI EMERGENZA DEL CONSIGLIO DI SICUREZZA DELL’UCRAINA DATA 24.02.2022.”

Un foglio di calcolo all’interno dell’e-mail conteneva un malware noto come SunSeed. La funzione di SunSeed è quella di agire come un percorso in un PC infetto, permettendo l’installazione di più malware, ha detto Proofpoint. Il team ha dichiarato:

C’era una chiara preferenza. Gli hacker hanno preso di mira gli individui con responsabilità relative al trasporto, all’allocazione finanziaria e di bilancio, all’amministrazione e al movimento della popolazione in Europa. Questa campagna può rappresentare un tentativo di ottenere informazioni sulla logistica che circonda il movimento di fondi, forniture e persone all’interno dei paesi membri della NATO.

La possibilità di sfruttare l’intelligence intorno ai movimenti dei rifugiati in Europa per scopi di disinformazione è una parte provata delle tecniche di stato russe e bielorusse.

Catherine Woolard, Direttrice del Consiglio Europeo per i rifugiati e gli esuli, ha detto a Forbes che ci sono stati più messaggi di phishing del solito sulla comunità. “Lo stiamo sentendo da tutto il settore e da entità correlate, fondazioni politiche, per esempio”, ha aggiunto. “Siamo abituati ad essere un obiettivo di basso livello per vari attori, e molti dei nostri membri hanno una sicurezza abbastanza estesa. Di solito in risposta alla sorveglianza dei loro governi, però.”.

Un collegamento con la Bielorussia?

I ricercatori hanno attribuito “provvisoriamente” gli attacchi a un gruppo ampiamente noto come UNC1151, collegato da altri ricercatori di cybersicurezza al governo bielorusso. Hanno detto che mentre non c’erano collegamenti tecnici evidenti, il comportamento e la tempistica degli attacchi hanno indicato UNC1151, noto anche come Ghostwriter.

L’analisi di Proofpoint è arrivata dopo che il Computer Emergency Response Team del governo ucraino ha affermato che “email di phishing di massa hanno preso di mira gli account privati ‘i.ua’ e ‘meta.ua’ del personale militare ucraino e degli individui correlati”. L’obiettivo era quello di prendere il controllo degli account di posta elettronica. In seguito gli hacker avrebbero utilizzato i dettagli di contatto dalla rubrica della vittima per inviare altre e-mail di phishing.

Il CERT ha incolpato UNC1151, sostenendo che i suoi membri erano “ufficiali del Ministero della Difesa della Repubblica di Bielorussia”. La società di cybersicurezza Mandiant ha poi attribuito gli attacchi al gruppo legato alla Bielorussia.

Sia Google che Facebook hanno detto di aver visto gli hacker “prendere di mira il governo ucraino e i funzionari militari. Abbiamo bloccato questi tentativi e non abbiamo visto alcuna compromissione degli account Google come risultato di questa campagna”.

Nel frattempo, ESET ha pubblicato un rapporto martedì. Nel suddetto rapporto indica che i cyberattacchi progettati per cancellare i computer del governo e delle imprese ucraine sono stati lanciati poche ore prima dell’inizio dell’invasione di terra.

Il malware era stato creato nel mese di ottobre 2021, sembra quindi che “gli attacchi fossero stati pianificati per diversi mesi”, ha detto la società. Allo stesso tempo, gli obiettivi ucraini sono stati colpiti con un ransomware “esca” per distrarre dalla distruzione della memoria del computer.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techprincess

🌀Blackout digitale globale: voli bloccati, borse in tilt e ospedali in difficoltà. Crowdstrike e Microsoft nell’occhio del ciclone

📺Prime Video annuncia un’ondata di novità italiane per il 2024-2025

🕹️ASUS ROG Ally X, una handheld che può fare anche da secondo PC

🖱️Abbiamo provato tutti i nuovi prodotti Trust x Gaming: la recensione

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!