Un gruppo di ricercatori ha scoperto un gruppo di app, scaricate dal Play Store circa 300.000 volte, che in seguito si sono rivelate dei trojan bancari. Le suddette applicazioni, apparentemente innocue, in realtà rubavano credenziali bancarie agli utenti e registravano le sequenze di tasti. Scopriamo tutti i dettagli.

Play Store: queste app sono state scaricate 300.000 volte ma erano trojan bancari

Le app – che si presentano come scanner QR, scanner PDF e portafogli di criptovalute – appartenevano a quattro famiglie separate di malware Android distribuite nel corso di quattro mesi. I malintenzionati hanno usato diversi trucchi per aggirare le restrizioni che Google ha escogitato nel tentativo di tenere a freno l’incessante distribuzione di app fraudolente nel suo mercato ufficiale.

“Ciò che rende queste campagne di distribuzione di Google Play molto difficili da rilevare da una prospettiva di automazione (sandbox) e di apprendimento automatico è che le app dropper hanno tutte un’impronta maligna molto piccola”, hanno scritto in un post i ricercatori della società di sicurezza mobile ThreatFabric. “Questa piccola impronta è una conseguenza (diretta) delle restrizioni di autorizzazione applicate da Google Play”.

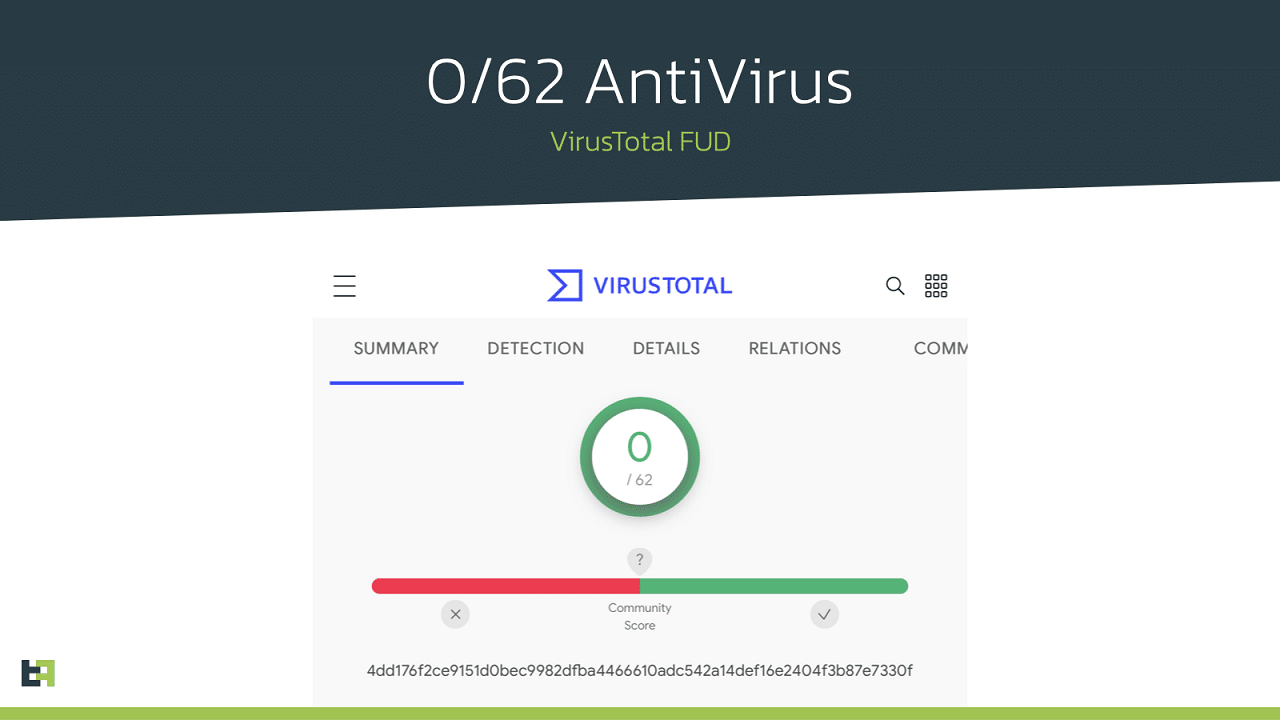

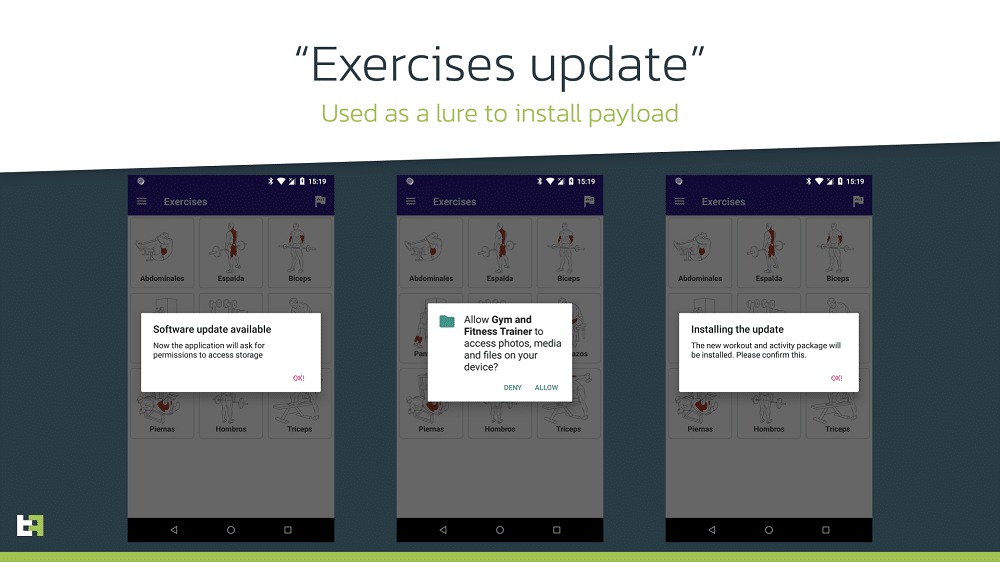

Ecco cosa significa. Le campagne hanno inizialmente consegnato un’app innocua. Dopo che l’app è stata installata, gli utenti hanno ricevuto messaggi che li spingevano a scaricare aggiornamenti con funzioni aggiuntive. Le app spesso richiedevano aggiornamenti da scaricare da fonti di terze parti ma a quel punto, molti utenti si fidavano senza problemi. La maggior parte delle app inizialmente aveva zero rilevamenti da parte dei malware checker disponibili su VirusTotal.

Oltretutto, in molti casi, gli operatori di malware hanno installato manualmente aggiornamenti dannosi solo dopo aver controllato la posizione geografica del telefono infetto.

Il malware più pericoloso

La famiglia di malware responsabile del maggior numero di infezioni è nota come Anatsa. Questo “trojan bancario Android piuttosto avanzato” offre una varietà di capacità, tra cui accesso remoto e sistemi di trasferimento automatico, che svuotano automaticamente i conti delle vittime e inviano il contenuto a conti appartenenti agli operatori del malware.

I ricercatori hanno scritto:

Il processo di infezione con Anatsa si presenta così: all’inizio dell’installazione da Google Play, l’utente è costretto ad aggiornare l’app per continuare ad usarla. In questo momento, il carico utile di Anatsa viene scaricato dal server C2 e installato sul dispositivo dell’ignara vittima.

Gli attori dietro di esso si sono preoccupati di far sembrare le loro app legittime e utili. Ci sono un gran numero di recensioni positive per le app. Il numero di installazioni e la presenza di recensioni possono convincere gli utenti Android a installare l’app. Inoltre, queste app possiedono effettivamente la funzionalità dichiarata; dopo l’installazione, funzionano normalmente e convincono ulteriormente la vittima della loro legittimità.

Nonostante il numero schiacciante di installazioni, non tutti i dispositivi che hanno installato questi dropper riceveranno Anatsa, poiché i malintenzionati si sono impegnati solo per colpire le regioni di loro interesse.

Per concludere, i ricercatori hanno trovato altre tre famiglie di malware: Alien, Hydra ed Ermac. Uno dei dropper utilizzati per scaricare e installare payload dannosi era noto come Gymdrop. Utilizzava regole di filtro basate sul modello del dispositivo infetto per prevenire il targeting dei dispositivi di ricerca.

Le app colpevoli

| Two Factor Authenticator | com.flowdivison | a3bd136f14cc38d6647020b2632bc35f21fc643c0d3741caaf92f48df0fc6997 |

| Protection Guard | com.protectionguard.app | d3dc4e22611ed20d700b6dd292ffddbc595c42453f18879f2ae4693a4d4d925a |

| QR CreatorScanner | com.ready.qrscanner.mix | ed537f8686824595cb3ae45f0e659437b3ae96c0a04203482d80a3e51dd915ab |

| Master Scanner Live | com.multifuction.combine.qr | 7aa60296b771bdf6f2b52ad62ffd2176dc66cb38b4e6d2b658496a6754650ad4 |

| QR Scanner 2021 | com.qr.code.generate | 2db34aa26b1ca5b3619a0cf26d166ae9e85a98babf1bc41f784389ccc6f54afb |

| QR Scanner | com.qr.barqr.scangen | d4e9a95719e4b4748dba1338fdc5e4c7622b029bbcd9aac8a1caec30b5508db4 |

| PDF Document Scanner – Scan to PDF | com.xaviermuches.docscannerpro2 | 2080061fe7f219fa0ed6e4c765a12a5bc2075d18482fa8cf27f7a090deca54c5 |

| PDF Document Scanner | com.docscanverifier.mobile | 974eb933d687a9dd3539b97821a6a777a8e5b4d65e1f32092d5ae30991d4b544 |

| PDF Document Scanner Free | com.doscanner.mobile | 16c3123574523a3f1fb24bbe6748e957afff21bef0e05cdb3b3e601a753b8f9d |

| CryptoTracker | cryptolistapp.app.com.cryptotracker | 1aafe8407e52dc4a27ea800577d0eae3d389cb61af54e0d69b89639115d5273c |

| Gym and Fitness Trainer | com.gym.trainer.jeux | 30ee6f4ea71958c2b8d3c98a73408979f8179159acccc01b6fd53ccb20579b6b |

| Gym and Fitness Trainer | com.gym.trainer.jeux | b3c408eafe73cad0bb989135169a8314aae656357501683678eff9be9bcc618f |

- Difende da virus, cryptolocker e altri ransomware

- Protegge la tua privacy

- Protegge i tuoi acquisti online

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techprincess

🚪 La pericolosa backdoor di Linux, disastro sventato da un solo ricercatore

🎶Streaming Farms: il lato oscuro della musica, tra ascolti falsi e stream pompati

✈️Abbiamo provato DJI Avata 2: sempre più divertente!

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!