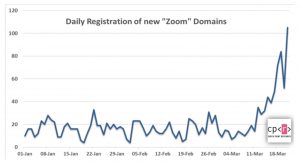

Con l’emergenza COVID-19 e la quarantena, piattaforme di videochat e videoconferenza hanno riscosso un enorme successo. In questi giorni di smartworking, di lezioni da casa e videochiamate con gli amici o con i propri cari, le piattaforme come Zoom sono a rischio. Infatti da gennaio sono stati documentati 1700 nuovi domini contenenti la parola “Zoom”, e molti sono sospetti.

Centinaia di nuovi domini falsi che richiamano la piattaforma Zoom

Check Point Research, la divisione Threat Intelligence di Check Point Software Technologies Ltd., il principale fornitore di soluzioni di cybersecurity a livello globale, ha osservato un notevole aumento del numero dei domini con la parola “Zoom”, registrati nell’ultima settimana. Dall’avvento della pandemia COVID-19 a gennaio, sono stati documentati 1700 nuovi domini contenenti la parola “Zoom”. Il 25% (425 domini) dei quali sono stati registrati solo negli ultimi 7 giorni e Check Point Software ritiene che 70 di questi siano sospetti. I numeri rafforzano la tendenza degli hacker che approfittano dei milioni di impiegati che ora lavorano da casa attraverso Zoom, il popolare servizio di videoconferenza utilizzato da oltre il 60% delle aziende Fortune 500.

Inoltre, Check Point Research ha rilevato nuovi siti web di phishing per ciascuna delle principali applicazioni di comunicazione, tra cui googloclassroom\.com e googieclassroom\.com, che imitano il sito ufficiale di classroom.google.com.

File Zoom dannosi

Check Point Research ha rilevato anche file dannosi denominati “zoom-us-zoom_##########.exe”. L’esecuzione di questi file porta all’installazione del noto InstallCore PUA sul computer della vittima, che potrebbe portare potenzialmente all’ulteriore installazione di software dannosi. InstallCore è un’applicazione indesiderata che installa altre applicazioni e minacce sul computer della vittima.

“Stiamo vedendo un forte aumento del numero di domini registrati con la denominazione Zoom, soprattutto nell’ultima settimana. Il recente e sconcertante aumento significa che gli hacker hanno preso atto del cambiamento del modello di lavoro che il COVID-19 ha imposto, e lo vedono come un’opportunità per attirare, ingannare e sfruttare. Ogni volta che si riceve un link di Zoom o un documento inviato tramite messaggio, io darei un’occhiata in più per assicurarmi che non sia una trappola.” ha spiegato Omer Dembinsky, Manager of Cyber Research di Check Point Software.

LEGGI ANCHE: Zoom è la gallina dalle uova d’oro per gli hacker?

La vulnerabilità nella sicurezza di Zoom

Nel gennaio 2020, Check Point Research ha pubblicato un report che mostra una falla di sicurezza all’interno di Zoom. La ricerca ha mostrato come un hacker possa ascoltare le chiamate via Zoom generando e indovinando numeri casuali assegnati agli URL delle conferenze call. Di conseguenza, Zoom è stata costretta a correggere la falla e a modificare alcune delle sue caratteristiche di sicurezza, come l’obbligo di proteggere automaticamente le riunioni programmate con una password.

Come stare al sicuro e proteggersi

Check Point Software raccomanda i seguenti consigli di sicurezza per la protezione contro i tentativi di phishing via Zoom:

- Usare prudenza con e-mail e file ricevuti da mittenti sconosciuti. La cura per il Coronavirus non arriverà via e-mail.

- Non aprire allegati sconosciuti e non cliccare sui link nelle e-mail.

- Prestare attenzione ai domini ingannevoli, agli errori di ortografia nelle e-mail e nei siti web e ai mittenti sconosciuti.

- Proteggere la propria azienda con un’architettura IT olistica, end-to-end, per prevenire attacchi zero-day.

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techprincess

🌍 Giornata della Terra: ciascuno può dare il suo piccolo contributo per salvaguardarla

🍿Fallout: tutte le domande irrisolte alle quali la Stagione 2 dovrà rispondere

🛞Come scegliere gli pneumatici estivi per l’estate? I fattori da considerare

🤯Google licenzia 28 dipendenti per proteste contro il progetto Nimbus in Israele

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!