Thunderbolt vulnerabile: una nuova tecnica permette di compromette in meno di cinque minuti molti PC dotati di questa porta

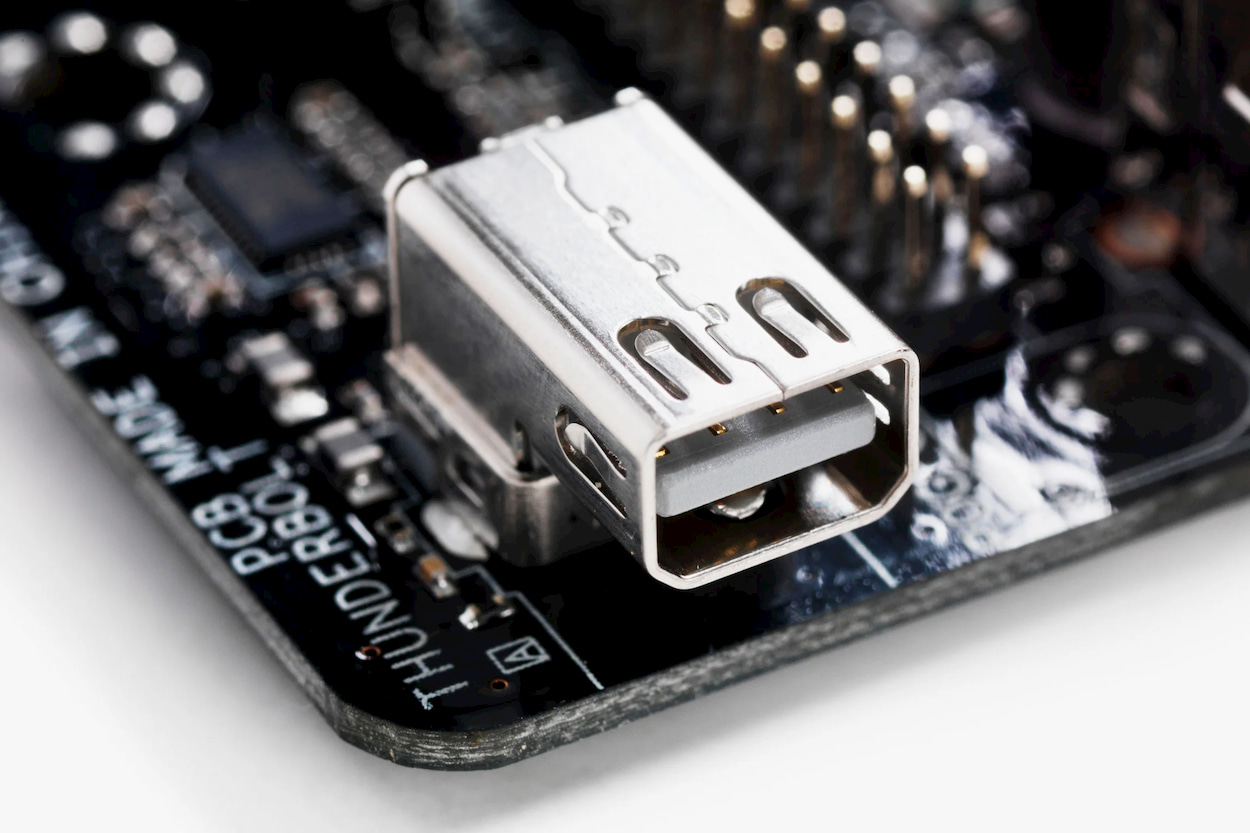

Un ricercatore informatico ha svelato che la comune porta Thunderbolt sarebbe vulnerabile agli attacchi di hacker con accesso fisico, anche limitato, al computer della vittima. È stato anche descritto un metodo di attacco, chiamato Thunderspy, che permetterebbe di violare un PC in meno di cinque minuti sfruttando questa vulnerabilità.

La porta Thunderbolt è vulnerabile

La vulnerabilità riguarderebbe i computer Windows e Linux rilasciati prima del 2019. Anche i Mac usciti tra il 2011 e il 2020 possono essere compromessi usando questa tecnica – completamente se si sta usando Bootcamp per far girare Windows, mentre solo parzialmente sotto MacOS.

L’hack permetterebbe di aggirare sia la schermata di login di un computer in sospensione o bloccato che l’eventuale crittografia dell’hard disk, ottenendo così pieno accesso ai dati della macchina. L’operazione, che richiede comunque l’accesso fisico al computer e in alcuni casi anche l’apertura della scocca con un cacciavite, ha il vantaggio di non lasciare nessuna traccia. Una tecnica quindi perfetta per un hacker lasciato solo per diversi minuti con un computer, come può avvenire ad esempio in una camera di albergo o in altri contesti pubblici (tanto che questa tipologia di tecnica ha preso il nome di “evil maid attack“, ovvero “attacco della domestica malintenzionata”)

Secondo Björn Ruytenberg, il ricercatore dell’University of Technology di Eindhoven ad aver divulgato la scoperta, non c’è una soluzione software veloce per questo problema. Per i più paranoici, l’unico rimedio è quello di disabilitare del tutto la porta Thunderbolt.

“Tutto quello che serve per questo ‘evil maid attack’ è di svitare il fondo del computer, attaccare temporaneamente un dispositivo, riprogrammare il firmware e riattaccare il fondo. L’hacker ha così pieno accesso al laptop.” ha detto Ruytenberg “Tutto questo può essere fatto in meno di cinque minuti“

Un disastro (forse) annuciato

La vulnerabilità dello standard Thunderbolt, sviluppato da Intel in collaborazione con Apple, deriva probabilmente dall’accesso più diretto di questo alla memoria di sistema. Questa caratteristica, che permette un trasferimento dati più veloce, è anche alla base di una serie di altre vulnerabilità scoperte l’anno scorso, chiamate Thunderclap. Da allora sono stati fatti molti progressi in termini di sicurezza e protezione dei dati e i computer più recenti dovrebbero essere al sicuro, ma quest’ultima scoperta denota come comunque ci siano dei difetti di fondo per questa tecnologia.

Speriamo che si tratti dell’ultima brutta scoperta fatta dai ricercatori riguardante questa popolare porta per il trasferimento dati.

- ESCLUSIVA AMAZON: ricevi 3 mesi aggiuntivi al tuo abbonamento annuale per un totale di 15 mesi

- McAfee Total Protection offre protezione tutto in uno - Antivirus, sicurezza e protezione della privacy e...

- Verifica l’integrità della tua protezione online - Il nostro punteggio di protezione, unico nel settore, identifica...

- Proteggere più dispositivi, tra cui PC, Mac, smartphone e tablet, contro malware, phishing e ransomware (fino a 5...

- Accedere alle app e ai siti Web preferiti con la connessione Wi-Fi, a casa o in viaggio, con la sicurezza della...

- Generare, memorizzare e gestire password, informazioni su carte di credito e altre credenziali online – in modo sicuro...

Rimani aggiornato seguendoci su Google News!

Da non perdere questa settimana su Techprincess

🌍 Giornata della Terra: ciascuno può dare il suo piccolo contributo per salvaguardarla

🍿Fallout: tutte le domande irrisolte alle quali la Stagione 2 dovrà rispondere

🛞Come scegliere gli pneumatici estivi per l’estate? I fattori da considerare

🤯Google licenzia 28 dipendenti per proteste contro il progetto Nimbus in Israele

✒️ La nostra imperdibile newsletter Caffellattech! Iscriviti qui

🎧 Ma lo sai che anche Fjona ha la sua newsletter?! Iscriviti a SuggeriPODCAST!

📺 Trovi Fjona anche su RAI Play con Touch - Impronta digitale!

💌 Risolviamo i tuoi problemi di cuore con B1NARY

🎧 Ascolta il nostro imperdibile podcast Le vie del Tech

💸E trovi un po' di offerte interessanti su Telegram!